образование у меня только высшее экономическоеЭто полезно для работы 1С-программистом. Особенно если в этой области есть какой-то опыт реальной работы (бухгалтером, экономистом, и т.п.).

"недоземля"

как мне показалось это не совсем земля...

мультиметром между землей и нолем прозваниваетсяЭто как раз нормально. Если перестанет прозваниваться, то будет серьёзный повод для беспокойства, потому что будет означать, что либо "земля" повисла в воздухе и не выполняет защитную функцию (увеличивается риск поражения током, хоть и не сильно увеличивается, но всё-таки), либо произошло отгорание нуля, и тогда выгорание бытовой техники в квартире от сильно повышенного напряжения - только вопрос времени.

начинаем с чего - Материальная точка, подвешенная на невесомой нерастяжимой нитиМеня всегда вдохновлял пример из книги Маковецкого "Смотри в корень!" (страница 433):

На столе лежит знаменитое ньютоновское яблоко, участвовавшее в открытии закона всемирного

тяготения (если оно почему- внушает робость, то пусть будет обычное, с базара). Что нужно было бы принять во внимание, чтобы вычислить абсолютно точно ту силу, с которой яблоко

в данный момент давит на стол?

То решение, которым обычно удовлетворяются, предельно просто: сила Q, с которой яблоко давит

на стол, равна весу яблока Р: Q = P

т. е. если при покупке яблоко весило 0,2 кгс, то и Q = 0,2 кгс (разумеется, при предположении, что взвешивание не содержало грубых ошибок). Однако для нашей задачи этого мало. Вам надо перечислить

все причины, которые влияют на величину давления яблока в данное мгновение на стол. Чтобы легче было обнаружить все причины, расшифруем формулу так: Q = P = m g

где m — масса яблока, g ускорение силы земного тяготения. Проанализируем отдельно каждый из элементов

формулы. Их четыре.

1. По каким причинам могла измениться масса яблока m?

2. Ускорение g?

3. Является ли равенство Р = m g абсолютно точным? Или в него следует ввести дополнительные сла-

слагаемые либо сомножители?

4. Верно ли равенство Q = Р?

1. Масса яблока меняется во времени: испарение воды под действием тепла и солнечных лучей^ (

отсыревание от атмосферной влаги); выделение и поглощение газов из- продолжающихся химических

реакций, сопровождающих созревание, фотосинтез, гниение; вылет электронов под действием световых,

рентгеновских и гамма-лучей; поглощение бомбардирующих яблоко протонов, нейтронов, электронов, световых и других квантов; излучение собственных радиоволн и поглощение радиоволн, излучаемых вами,

и т. д.^ это влияет на массу яблока.

2. Ускорение силы тяжести меняется и в пространстве, и во времени. В пространстве —

зависит от географической широты ( что Земля — не шар, а геоид), от высоты над уровнем моря (пропорционально квадрату расстояния от центра Земли),

Поскольку маловероятно, чтобы при переносе яблока с базара на стол ничуть не изменилась ни его широта, ни высота над уровнем моря, то по этим причинам ускорение силы тяжести стало иным*). Яблоко несимметрично, поэтому, перевернув его на другой бок, вы изменили бы высоту его центра тяжести и,

следовательно, ускорение силы тяжести. Земной шар неоднороден, по отношению к столу массы внутри

шара расположены иначе, чем по отношению к базару, изменилось положение яблока и по отношению

к другим массам — домам, деревьям и т. д. Все это надо учитывать при абсолютно точном решении вопроса. Во времени ускорение силы тяжести меняется из-за непрерывного перемещения масс внутри земного шара, роста одних гор и понижения других; из-за перемещения морских волн, облаков, бульдозеров, пешеходов и бактерий; из-за непрерывного возрастания массы Земли благодаря выпадению метеорной пыли и уменьшения массы благодаря отлету экспедиции на Венеру.

3. Если весом условились считать произведение массы на ускорение земного ньютоновского тяготения, то равенство P = m g является точным. Тогда неверно равенство Q = Р, так как, кроме Земли, на яблоко действуют Луна, Солнце, планеты, звезды, а кроме гравитации — центробежные силы инерции, вызванные вращением

Земли, и др. Однако вес Р иногда определяют с учетом этих сил. Тогда неверно соотношение Р = m g, в правой

части должны появиться дополнительные слагаемые, причем само равенство придется писать уже в векторной форме, так как сила, вызванная вращением Земли, параллельна экваториальной плоскости и

в общем случае не параллельна вектору силы тяжести.*) Более того, ускорение силы тяжести неодинаково даже по отношений к двум чашкам весов. Поэтому, переставив местами гнрю и яблоко, мы в принципе должны получить иные результаты,

4. Верно ли равенство Q = Р? Нет, потому что оно не учитывает, что яблоко "плавает" в воздухе (точнее, утонуло в нем), и поэтому из Р нужно вычесть силу Архимеда, которая сама меняется вместе с атмосферным давлением. Нет, потому что на яблоко действуют переменные силы конвекции нагретого и холодного воздуха,

переменные силы от перемещающихся внутри яблока молекул и гусеницы. Нет, потому что на яблоко давят солнечные лучи, причем это давление по величине зависит от прозрачности атмосферы, а по направлению —

от положения Солнца на небе. Если один бок яблока красный, а другой — зеленый, то они по-разному отражают солнечные лучи, а поэтому равнодействующая светового давления приложена к яблоку не точно по

центру и, следовательно, стремится повернуть яблоко вместе со столом и земным шаром. Число световых

квантов, падающих на яблоко в единицу времени, случайно, а потому световое давление быстро и беспо-

беспорядочно меняется ( и давление, вызванное бомбардировкой яблока молекулами воздуха).

Равенство неверно еще и потому, что кроме законов Ньютона и Архимеда на яблоко действует закон

Кулона: как только из него под действием света вылетел электрон, яблоко оказалось заряженным положительно и начало притягиваться к этому и другим электронам Вселенной. И хотя яблоко по существу

представляет собой раствор многих солей и органических соединений и поэтому является хорошим проводником электричества, но оно изолировано от других проводников изолятором — столом, что позволяет

ему заряжаться при вылете электрона. Поскольку электроны внутри яблока движутся, то это создает

электрический ток, который, взаимодействуя с магнитными полями Земли, солнечной короны и статора

мотора электробритвы левого крайнего сенненской футбольной команды, создает дополнительные силы,

действующие на яблоко. А еще надо учесть, что с того момента, как мы положили яблоко на стол, последний под тяжестью плода начал сильнее давить на пол, и фундамент начал глубже опускаться в почву, постепенно тормозясь и стремясь к новому устойчивому положению. Опускание с торможением приводит к тому, что к силе тяжести яблока добавляется переменная сила инерции от торможения. К тому же приводит вибрация

внутри яблока, стола, фундамента и Земли, вызванная тем, что мы положили яблоко на стол с ударом

.( имеет место даже при самых больших предосторожностях). Правда, эти вибрации очень быстро

затухают практически до нуля, но теоретически — не затухнут полностью никогда. А еще следует учесть

вибрации токарного станка в школьных мастерских на станции Долгинцево, шелест страниц в Белицкок

школе, плеск бегемота в Лимпопо. И так далее. Как отнестись ко всему изложенному выше?

Как к шутке? Можно и так. Задача является отчасти авторской пародией на некоторые предыдущие задачи, в которых автор иногда не в меру увлекается подробностями. Ее можно рассматривать как шарж (разумеется,

дружеский: автор испытывает к самому себе и к своим задачам исключительно дружеские чувства). Но шутли-

шутливой здесь является только форма. Содержание же задачи абсолютно серьезно — если требуется абсолютная точность. Задача этой задачи — показать, что всякая физическая задача бесконечно сложна, потому что на всякое физическое тело действуют одновременно все законы физики. В том числе и еще не

открытые\ Физическая задача может быть решена лишь приближенно. И в зависимости от той точности, которая требуется в конкретной ситуации, понадобится учесть меньшее или большее число факторов. И хотя при определении давления яблока на стол, видимо, ничего, кроме равенства на практике не потребуется, но в других задачах может потребоваться многое. Вы видели, как много требовалось в задаче о зеркалах и Гибралтаре, хотя на первый взгляд она казалась не сложнее задачи с яблоком. Какие же факторы надо учитывать? Чтобы узнать это, нужно расположить их в ряд по степени важности и отбросить все последние, начиная с того, вклад которого существенно меньше разрешенной вам погрешности. А как их правильно расположить в ряд? Строго говоря, для этого нет другого способа, кроме как вычислить вклад каждого из факторов. Но тогда и упрощенная задача не проще нашей. На практике приходится при оценке многих факторов полагаться на интуицию и опыт, что упрощает задачу, но вносит некоторую долю риска.

Школьник обычно решает задачу еще проще: подавляющее большинство перечисленных факторов отсеивается само по себе тем, что они не приходят в голову, т. е. не попадают в отсеивающее сито. Так

легче решать, но так легче и ошибиться.

поэтому с телефона Вы не увидите другие телефоныА вот тут подробно описывают создание БС на основе старого кнопочного телефона, только прошивка меняется:

Как защита от людей с условным паяльником, где не можешь доверять даже себе.Плохая идея. Людям с паяльником нужен результат, а не убедительные объяснения, почему вы не можете им помочь.

Ладно, братан, ты же видишь, наш блеф с паяльником на него не подействовал, значит он на самом деле не знает пароль. Выключай паяльник и сваливваем...Нет, люди с паяльником будут применять паяльник, пока не получат нужный им результат. Если не смогут получить - тем хуже для вас. Информация ценнее вашей жизни? Такая "защита" имеет смысл, когда информация ценна для вас, а паяльник будут применять не к вам (до вас им не добраться), а к вашему рабу, который должен умереть, но не выдать. Ну а если вы - "Боширов, майор ГРУ", то у вас в воротник зашита ампула

А в чем проблема нажать и сразу отжать?Это две последовательные команды, а иногда нужна атомарная команда. Например, после нажатия связь может пропасть и команда на отжатие не пройдёт. Иногда это недопустимо.

для задачи 3 телКхе-кхе... Итерационный метод даёт ошибку, потому что в этой задаче ускорение меняется непрерывно (каждую тысячную долю секунды, каждую милионную долю секунды, каждую квадрилионную долю секунды... не будем опускаться до Планковского времени?), и формула для равноускоренного движения тут не применима от слова совсем. И это нормально, что при большом шаге дискретизации вы получаете большую ошибку. Чем меньше шаг, тем меньше ошибка, но совсем без ошибки таким методом вы в принципе не сможете вычислить, какая-то ошибка будет всегда. Нужна меньшая ошибка - значит выбирайте меньше шаг по времени. Таков общий принцип численных методов.

Решим за 100 итераций в цикле.Почему именно за 100 итераций? Для вычисления конечного значения итерации не нужны, и вы это понимаете, потому что сначала правильно пишите:

Все просто по уравнению движения 100*100*1/2=5000Итерации вам нужны, если вы хотите знать не только конечную точку, но и все промежуточные; например, если вам нужно нарисовать график или анимацию.

1944 год. Президенту Рузвельту предложили опробовать возможности только

что изобретенного электронного переводчика. ФДР попросил перевести на

русский фразу: “The flesh is weak, but the spirit is strong” (Плоть

слаба, но дух силен). Ламповое чудо выдало фразу: «Мясо протухло, но

водка крепкая».

https://v1.anekdot.ru/story-02-display.html?from=1322

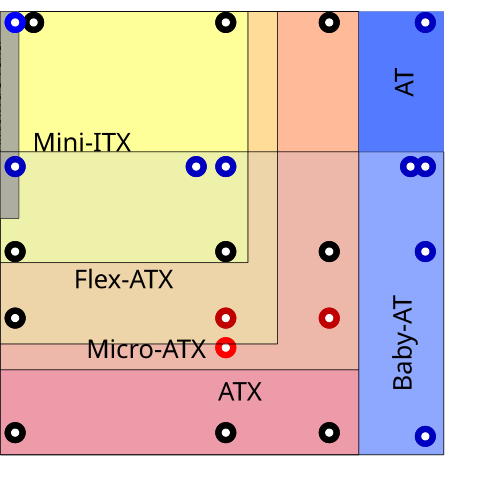

You should place standoffs in the case where the motherboard mounting points are located. If there are free standoffs below the motherboard and not touching it then that's fine. However, you don't want any free standoffs touching the back of your motherboard underneath, if that makes sense.Если переведёте, то поймёте, что по сути человек говорит то же самое: лишние стойки (free standoffs) не должны касаться материнской платы.

Учитывая слишком высокое значение сейчас, я бы стремился на вашем месте его уменьшить, а не увеличить.Кстати, в интернетах рекомендуют для этого задействовать CPU affinity.

Вопрос: что мешает в "реальность 2" обслужить эти 5-10%? явно не CPU/RAM/IOPSнасчёт IOPS - это штука эфемерная. При линейном чтении большого файла IOPS маленький, а фактически диск плотно нагружен. И наоборот, относительно высокий IOPS ещё не гарантирует, что в него упирается общая производительность. Так что я бы пристальнее присмотрелся к работе дисков, но не зацикливаясь на показателе IOPS. Сколько прочитано\записано байт в секунду - это тоже показатель. Доля процессорного времени в состоянии IOWait - это тоже показатель.

и создать кэш на nvmeЧем вам не угодил штатный кэш в оперативной памяти? Который есть "из-коробки" в любой операционке. А оперативка всё равно быстрее, чем NVME.

Хабр Эксперты — это сервис, который дает возможность опытным IT-специалистам, эйчарам, рекрутерам и другим профессионалам стать менторами и проводить консультации, а начинающим или просто тем, кто хочет лучше разбираться в каких-то вопросах — учиться с наставником.

Выполните команду "Выбрать конфигурацию IntelliSense…\", чтобы найти системные заголовки.

Ваш Капитан Очевидность.

P.S. "заголовки" - это, например, файл stdio.h, где расширение .h от стова header (заголовок).