полностью согласен в предыдущим отвечающим, использовать гасящий резистор для питания силового светодиода от напряжения в 24 вольт это гигансткий расход энергии в тепло.

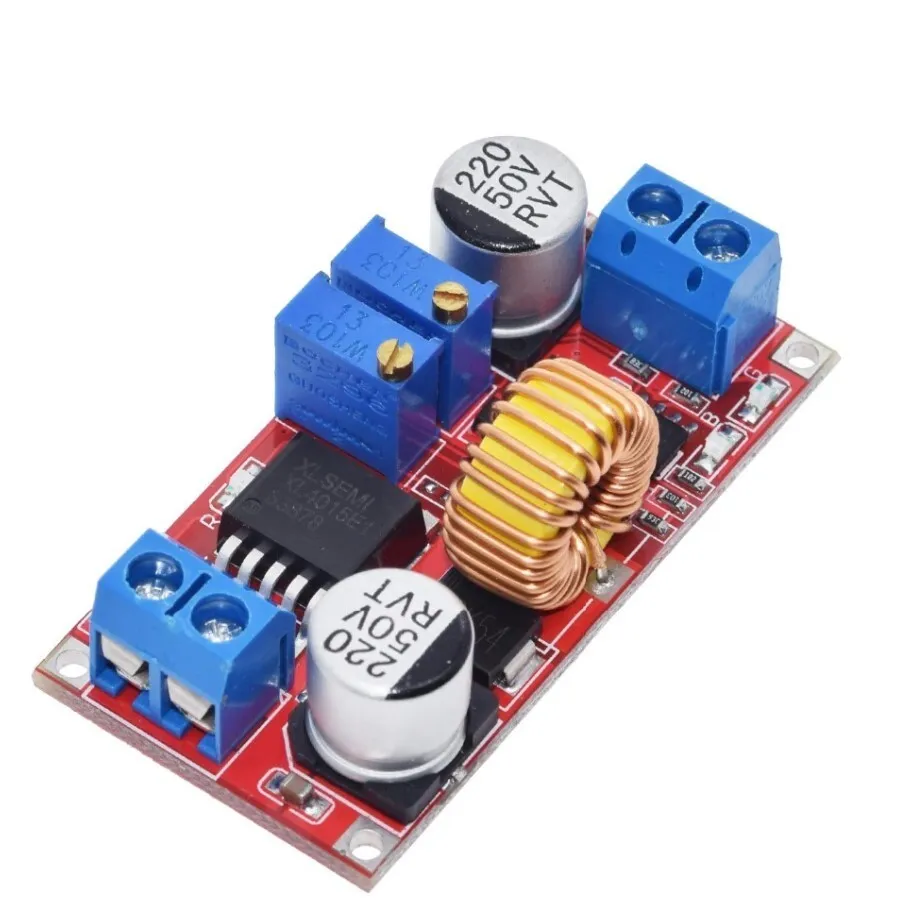

посоветую поставить импульсный преобразователь с регулировкой выходного тока.

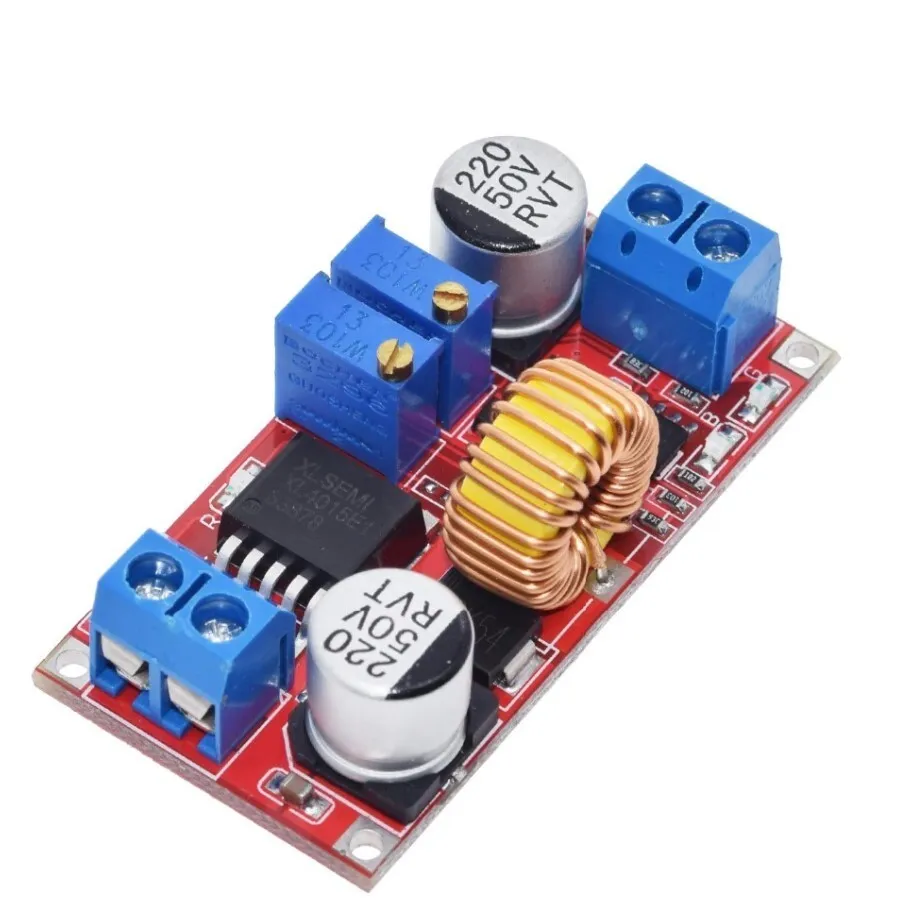

обычно это платка с двумя подстроечными резисторами (один на выохдное напряжение, другой на выходной ток) к примеру (картинка кликабельна)

он будет преобразовывать с КПД 96%, т.е. от ватта потребления твоего диода рассевиваться в тепло будет 40милливатт.

есть чуть более дешевый вариант с LM2596 но там КПД будет чутка поменьше (смотри инфу по 2596)

настраиваешь резистором "напряжение" выходное в районе 5 вольт чтоб не мешалось.

потом замыкаешь выход на резистор в пару ом и настраиваешь резистором "ток" напряжение на резисторе не станет I*R - выходной ток настроен.