Здравствуйте.

Суть в следующем. Клиенты делают запросы к WEB серверу. Необходимо выявлять резкое изменение количества запросов и присылать сообщение.

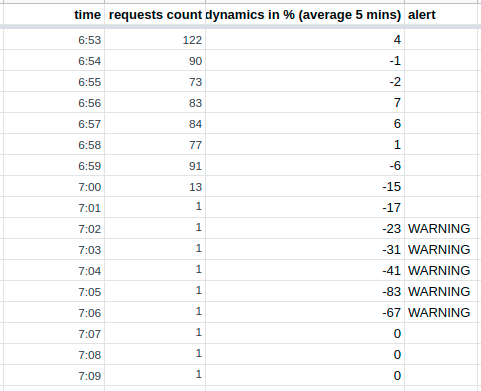

Пример есть вот такая статистика по запросам:

Как видите с 07:00 до 07:05 произошло значительное изменение количества запросов. Глазами это легко увидеть, но как этот механизм реализовать в скрипте? На мой взгляд это имеет некоторое сходство с биржевыми котировками, я слышал, что торговые терминалы умеют выявлять такие изменения и присылать алерт, подскажите пожалуйста каким образом происходит выявление таких изменений?

PS

Столбец "

dynamics in %" показывает изменение количества запросов в сравнении с предыдущей проверкой и рассчитывается по формуле

($total_last_req/$total_prev_req)*100-100 если результат отрицательный, то количество запросов упало на указанный процент, если положительное, то соответственно, увеличилось.

Но этого не достаточно, так как мгновенное изменение, из-за малого количества запросов, может значительно колебаться и давать false-positiv результаты, необходимо делать рассчёт на основании последних пяти измерений.

В общем подскажите пожалуйста, каким методом можно выявить такое изменение?