Здравствуите.

Решил поставить Squid чтобы мониторить кто куда ходит.

Схема сети выгядит так:

Вот толко что-то пошло не так. А именно при включение prerouting-a в микротике проподает весь интернет

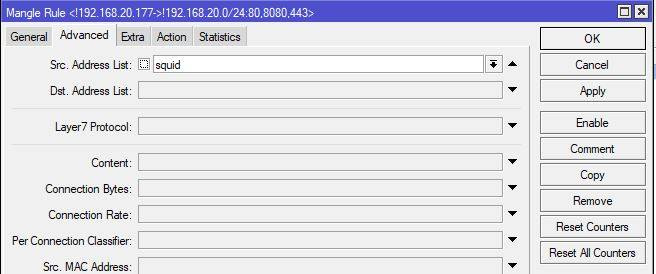

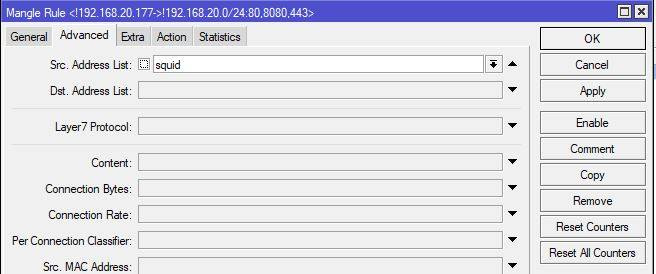

Канфик в микротике выглядит так

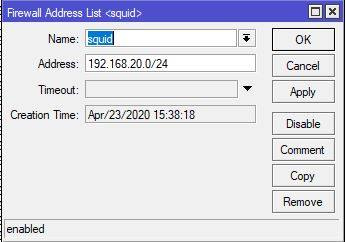

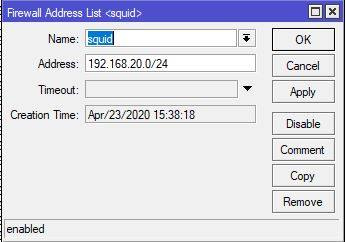

Канфиг Address List -а

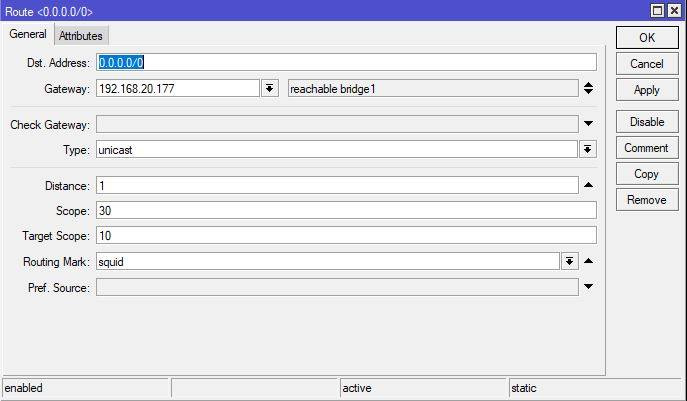

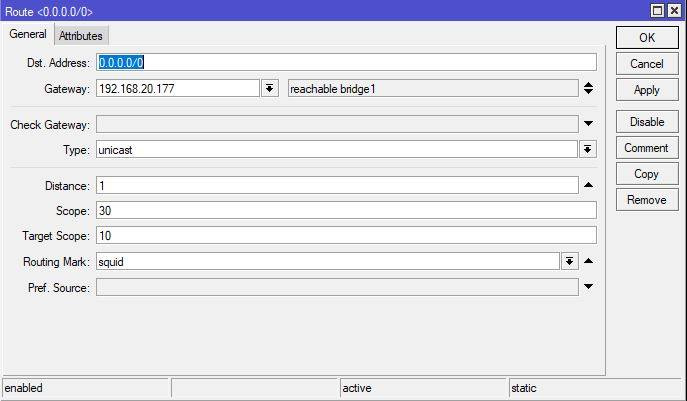

И канфиг Route

----------------------------------------

Теперь о Squid

Устанавил я его на Ubuntu Server 16.04 LTS, все по шагово используя эту

статью

Squid.config выглядит так:

acl local src 192.168.20.0/24 # RFC1918 possible internal network

dns_nameservers 8.8.8.8

acl SSL_ports port 443

acl Safe_ports port 80 # http

acl Safe_ports port 21 # ftp

acl Safe_ports port 443 # https

acl Safe_ports port 70 # gopher

acl Safe_ports port 210 # wais

acl Safe_ports port 1025-65535 # unregistered ports

acl Safe_ports port 280 # http-mgmt

acl Safe_ports port 488 # gss-http

acl Safe_ports port 591 # filemaker

acl Safe_ports port 777 # multiling http

acl CONNECT method CONNECT

http_port 192.168.20.1:3130 options=NO_SSLv3:NO_SSLv2

http_port 192.168.20.1:3128 intercept=NO_SSLv3:NO_SSLv2

https_port 192.168.20.1:3129 intercept ssl-dump options=ALL:NO_SSLv3:NO_SSLv2 connection-auth=off cert=/etc/squid/squidCA.pem

always_direct allow all

sslproxy_cert_error allow all

sslproxy_flags DONT_VERIFY_PEER

#http_access deny !Safe_ports

#http_access deny CONNECT !SSL_ports

#http_access allow localhost manager

#http_access deny manager

#http_access allow localhost

#http_access allow local

#http_access deny all

#http_port 192.168.20.1:3128 intercept

#https_port 192.168.20.1:3129 intercept ssl-bump cert=/etc/squid/squidCA.pem

#sslcrtd_program /usr/lib/squid/ssl_crtd -s /var/lib/ssl_db -M 4MB

#coredump_dir /var/spool/squid

#refresh_pattern ^ftp: 1440 20% 10080

#refresh_pattern ^gopher: 1440 0% 1440

#refresh_pattern -i (/cgi-bin/|\?) 0 0% 0

#refresh_pattern (Release|Packages(.gz)*)$ 0 20% 2880

#refresh_pattern . 0 20% 4320

Здесь изначально бвло все так как в статье выше. Потом попробовал другой конфик и добавил несколько строк как

тут 8-ая страница.

Кароче сварил я кашу , только все безтолку . Прошу не судить меня строго за все это, и прошу помогите люди добрые.