Имя файла это имя проекта, можно изменить в менеджере проектов:

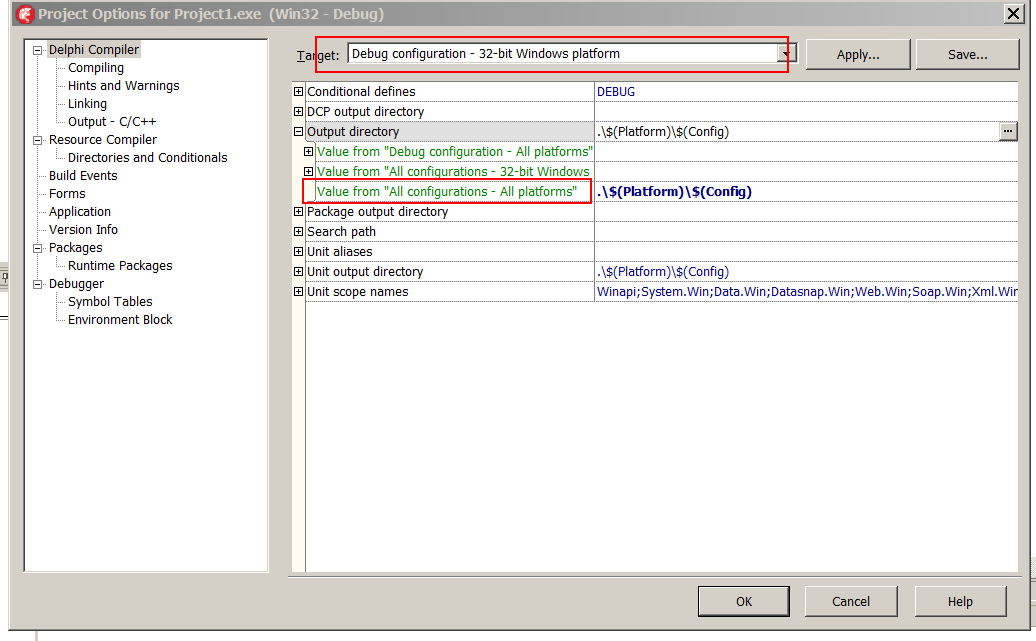

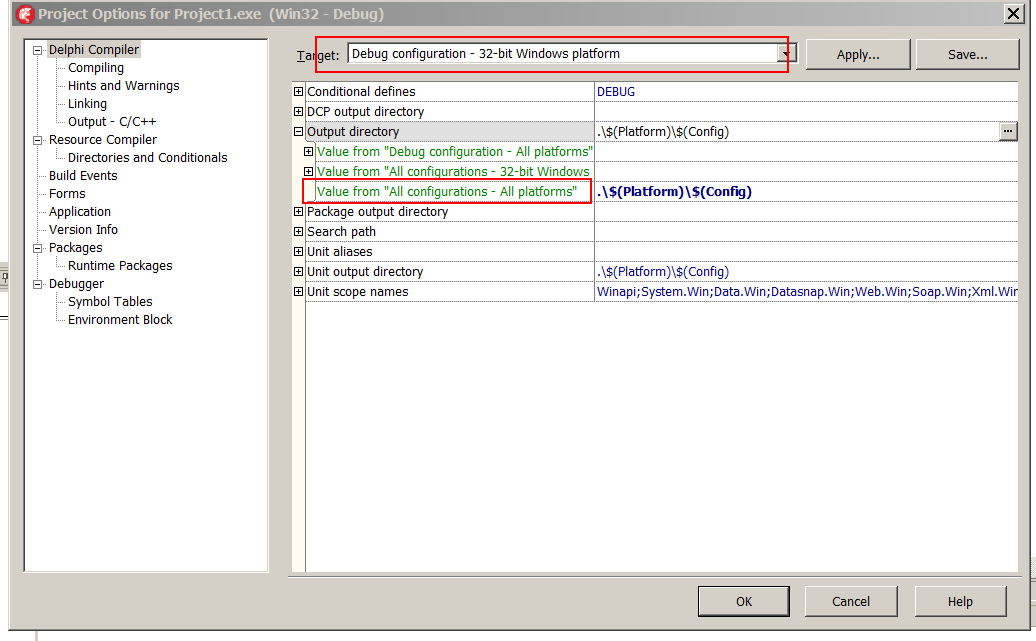

Расположение выходного файла меняется в настройках проекта,

обратите внимание на наличие вагона конфигураций:

Я для output directory для all values - all platforms указываю ..\bin\, там и плодятся все бинарники.

Но это у меня т.к. структура проектов всегда такая:

./prjects//bin/.exe

./prjects//source/DCU/{Platform}/{BuildMode}/

./prjects//source/.dproj

3) В настройках проекта указал лого и иконку(почему то у exe'шника и в трее они не меняются) - их(иконки) нужно так же около exe файла держать?

С лого и прочим тоже самое, для каждого конфига нужны свои настройки.

Иконка в трее берется из соотв. свойства компонента.

4)Еще такой вопрос - как лучше хранить настройки по умолчанию?(сейчас они просто прописаны в коде) Была мысль - ini файл рядом с exe положить, но среди настроек есть некоторые "секретные", поэтому нужно, чтобы обычный пользователь их не трогал и не видел - нормальное ли решение будет добавить dll в котором прописать функцию устанавливающую эти настройки(например логин, пароль, адрес сервера куда отправляются запросы)

обычные настройки(автозапуск, горячие клавиши) записываю в реестр.

Вдумайтесь, настройки по-умолчанию это те настройки которые есть всегда вне зависимости от доступности реестра/файлов. Они должны быть внутри самого exe, т.е. прямо в коде прописаны либо модулем с константами/функциями. И не надо городить ни в ресурсах ни рядом ни в dll ничего, никаких конф. файлов. Это лишняя и пустая трата времени, в 95% случаев вы туда только в первый раз полезете и всё.

5) Нужно ли сжимать exe файл с помощью upx?

И зачем это нужно делать? Чтобы лишний раз панику пользователю развести на пустом месте из ничего?

Если задаётесь этим вопросом, ответ - НЕ НУЖНО. Соберите Release и всё.

6) С помощью чего создать инсталлятор? сильно ли критичный вариант создать sfx-архив с exeшником, файлом реестра и dll файлам?.

А точно нужен этот инсталлятор?

Батника Uninstall с командой start /wait yourapp.exe --uninstall недостаточно? Программа запустится, найдет аргумент вычистит все свои данные, и завершится. Батник грохнет свою папку и себя. Всё.

Инсталлятор нужен когда приложение очень много файлов ставит в т.ч. в систему (системные библиотеки, масса записей в ресстр). Если очень хочется модно/молодёжно, то создавайте при помощи InnoSetup.