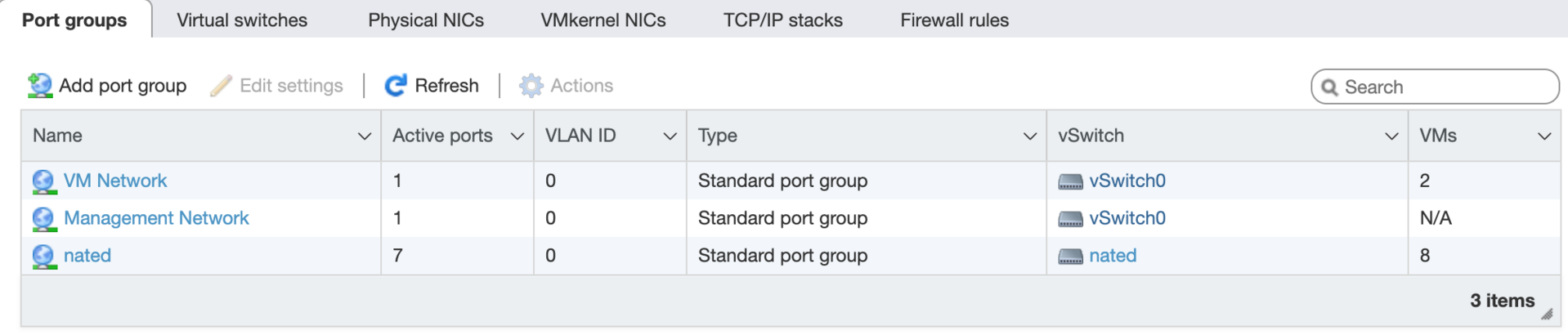

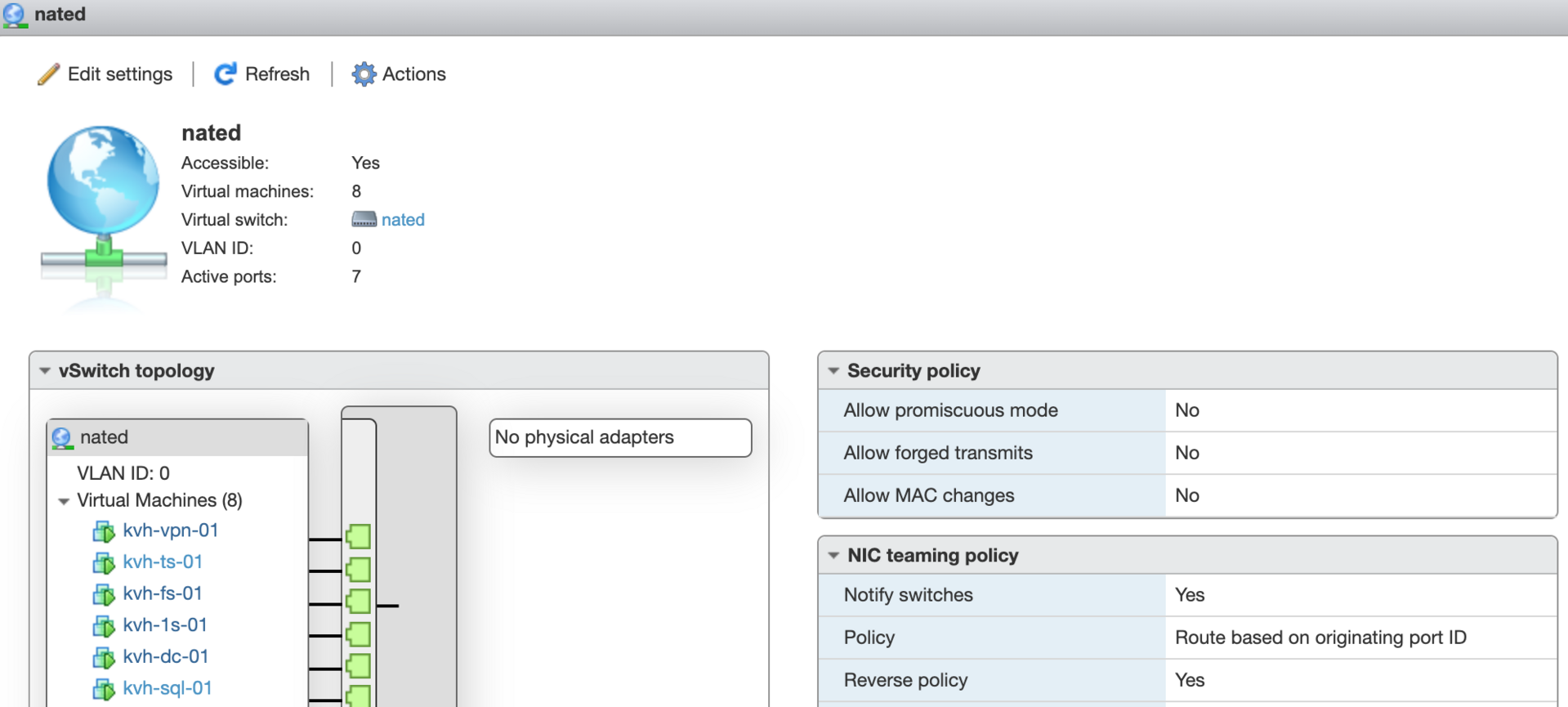

Терминальник 2008R2 на виртуалке внутри ESXi 6.5 на дедике в Hetzner. Роутером виртуалок служит PfSense, у него белый IP и проброс порта в виртуалку. Кроме ESXi, везде последние обновления.

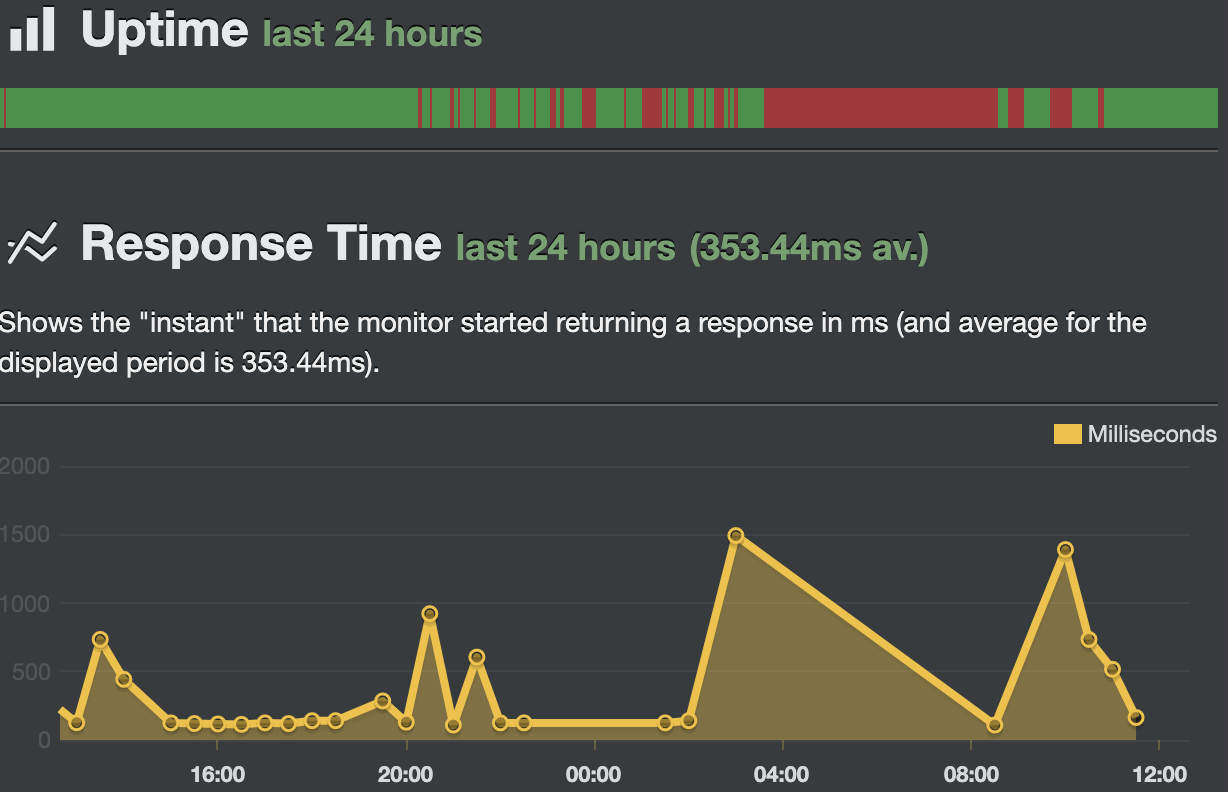

Внезапно uptime robot начал писать сообщения о недоступности сервера по порту. Потом пользователей перестало пускать по RDP. Происходит это внезапно, без объяснения причин. Просто ощущение, будто терминальник недоступен. Раза с 6-7 пускает, если быстро делать попытки подключения. Субъективно, с RDCman сильно выше шанс подключиться, чем с mstsc. На Remmina пользователи вообще не слышал, чтобы жаловались.

- PfSense переустановить пробовал.

- Логи винды читал. В "Безопасности" даже намёка нет. И не вижу каких-либо событий, совпадающих по количеству с недоступностями сервера.

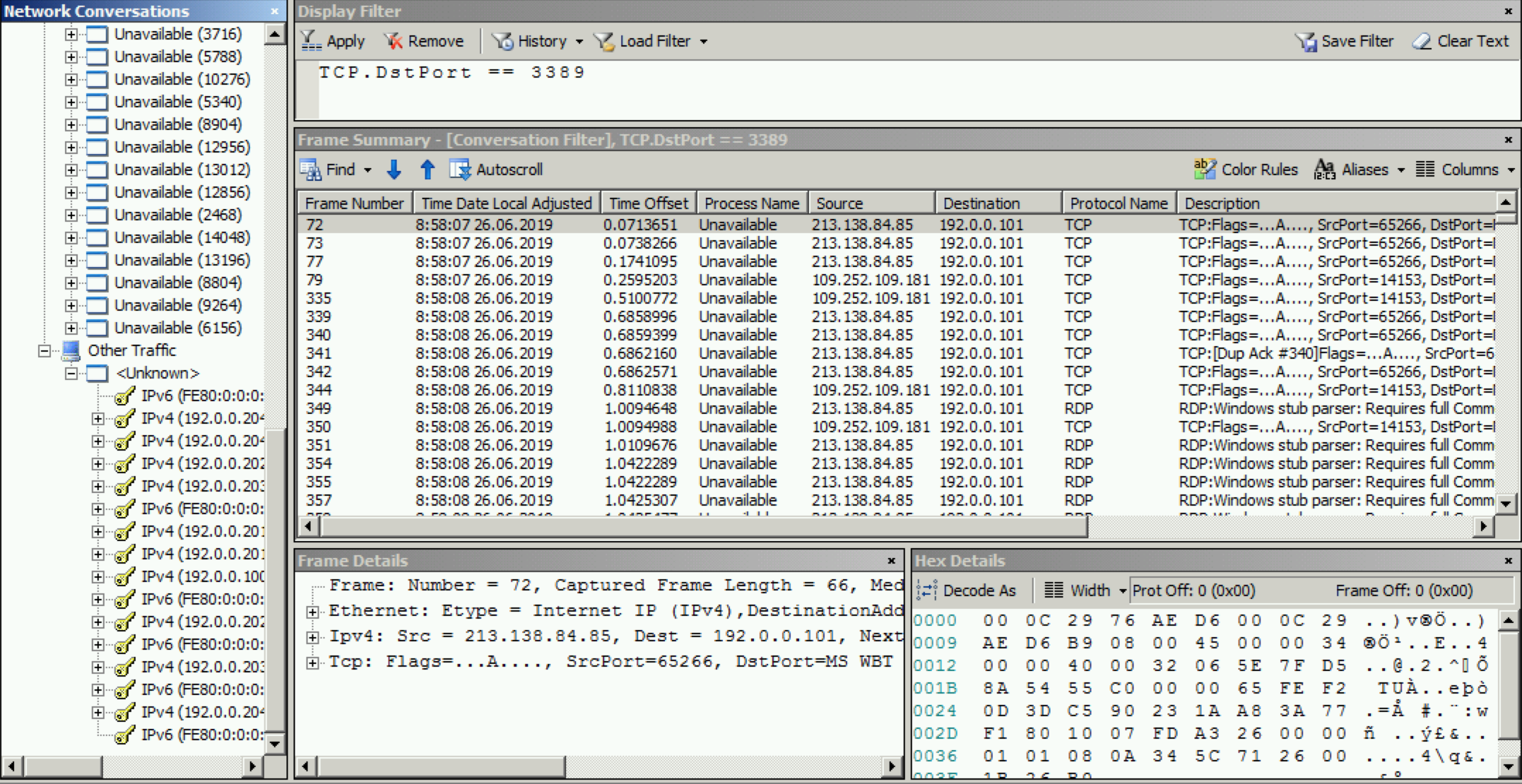

- Запустил NetworkMonitor с фильтром на 3389 порт, но пока не знаю, что с ним делать - собирает инфу.

- С гипервизором точно ничего не делали и пробраться туда никто не мог, закрыто фаерволом дата-центра и не такой серьёзный объект.

- Сетевые интерфейсы везде были intel, поменял на vmx3 - ничего не дало.

- Службы программы RDP Guard останавливал, которая банит любителей брутфорса - ничего не поменяло.

Планирую включить ICMP на PfSense, собарть инфу winmtr, потом пробросить ICMP в ВМ и снова winmtr.

udp1. Сделал на роутере проброс 3390 туда же в 3389 на машину - там пакеты не пропадают. Получается, кто-то мусором забивает 3389?