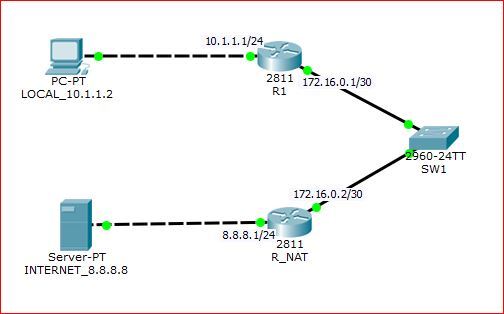

Друзья, второй день мучаюсь. Есть следующая конфигурация:

Где R1:

interface FastEthernet0/0

ip address 172.16.0.1 255.255.255.252

duplex auto

speed auto

!

interface FastEthernet0/1

ip address 10.1.1.1 255.255.255.0

duplex auto

speed auto

!

interface Vlan1

no ip address

shutdown

!

router ospf 1

log-adjacency-changes

network 172.16.0.0 0.0.0.3 area 1

R_NAT:

interface FastEthernet0/0

ip address 172.16.0.2 255.255.255.252

ip nat inside

duplex auto

speed auto

!

interface FastEthernet0/1

ip address 8.8.8.1 255.255.255.0

ip nat outside

duplex auto

speed auto

!

interface Vlan1

no ip address

shutdown

!

router ospf 1

log-adjacency-changes

network 172.16.0.0 0.0.0.3 area 1

network 8.8.8.0 0.0.0.255 area 1

!

ip nat pool NAT_POOL 8.8.8.1 8.8.8.1 netmask 255.255.255.0

ip nat inside source list 1 pool NAT_POOL overload

ip classless

!

ip flow-export version 9

!

!

access-list 1 permit 10.1.1.0 0.0.0.255

При такой конфигурации NAT работает, о чем говорит

show ip nat translations, но пинг, идущий с 10.1.1.2 проходит R_NAT (где происходит подмена), доходит до 8.8.8.8, возвращается на R_NAT (где происходит обратная подмена) и отбрасыватеся. Потому что на R_NAT нет маршрута до сети 10.1.1.0/24 Если добавить маршрут, то все начинает работать , но 8.8.8.8 начинает пинговать сеть 10.1.1.0/24, а этого быть не должно!

Подскажите как это поправить?

PS: маршрутизацию можно использовать только OSPF.