Здравствуйте, на днях враги-завистники взломали мой блог на вордпрес. Включили публикацию левых статей на английском языке, и редирект на google apstore. Установила плагин Wordfence, бесплатную версию, просканировала, но понятия не имею что там лишнее.

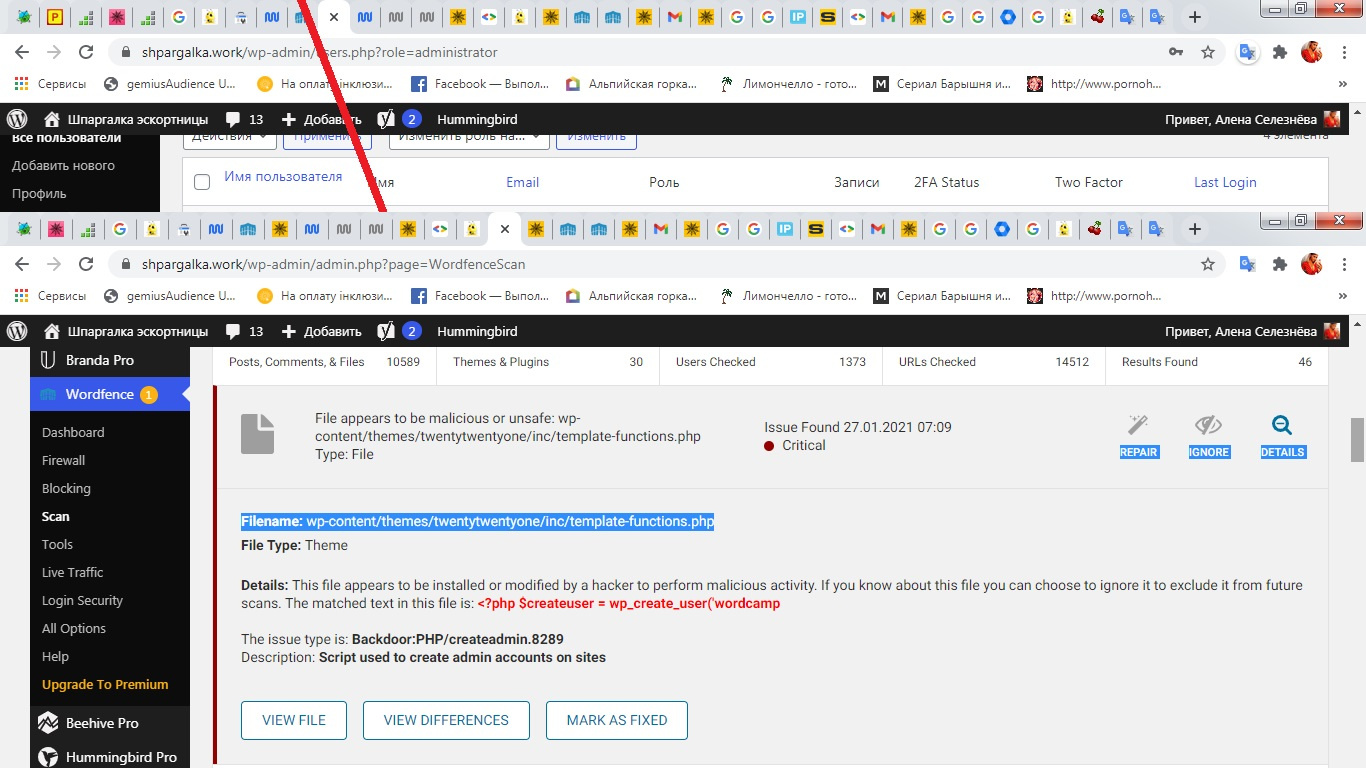

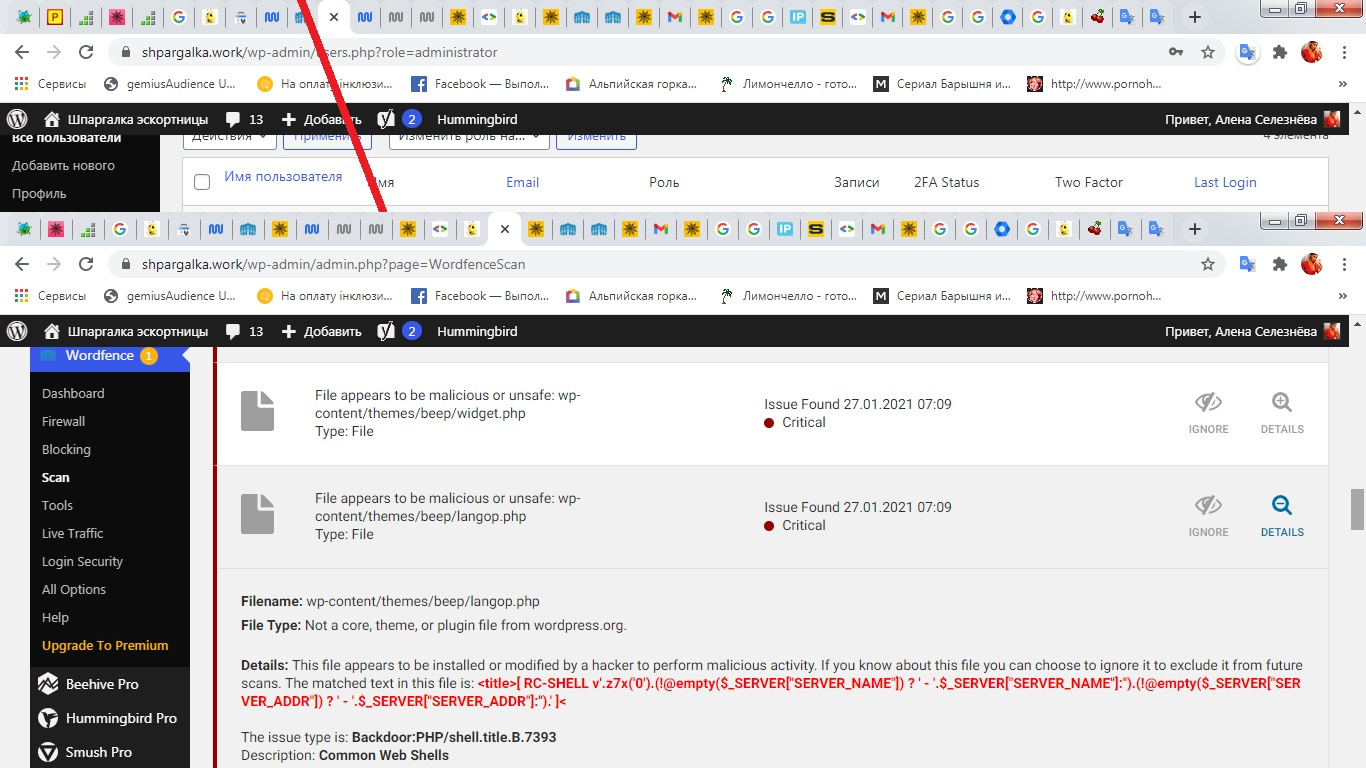

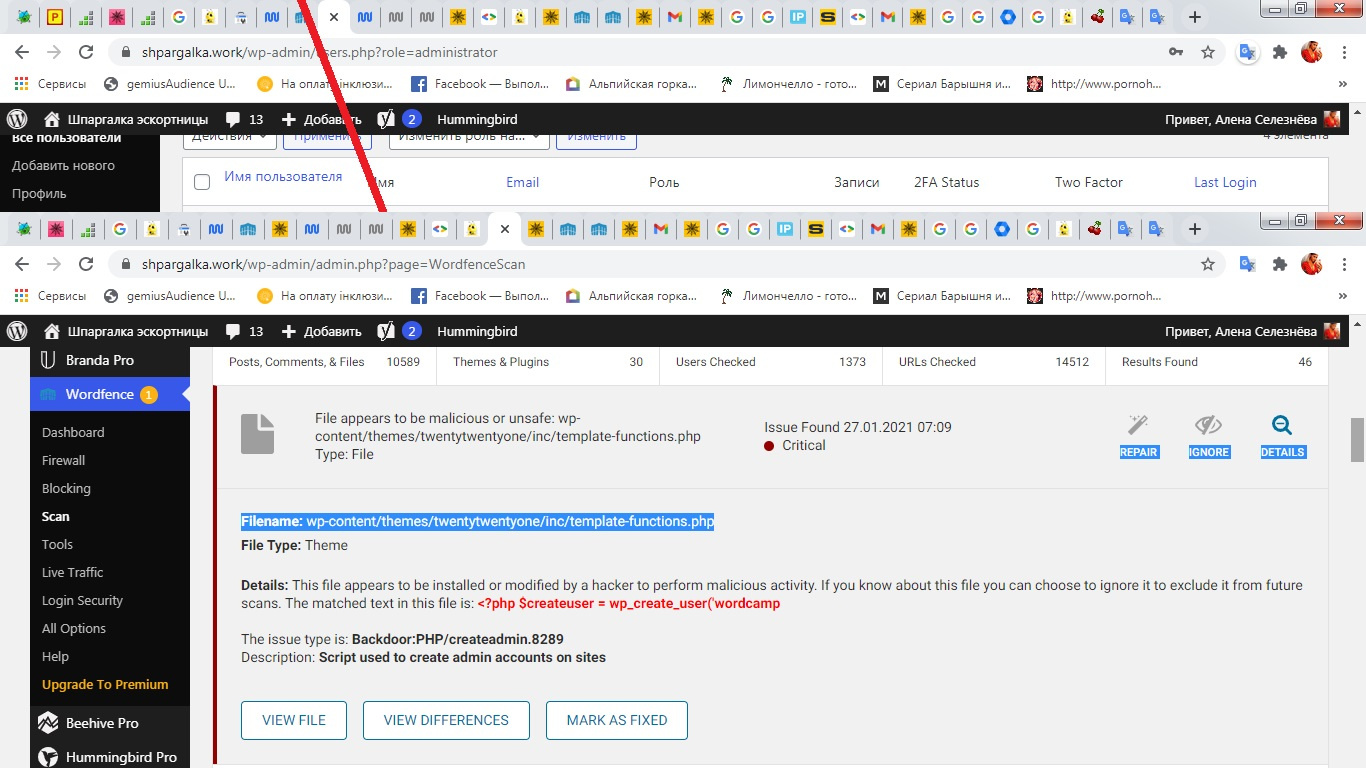

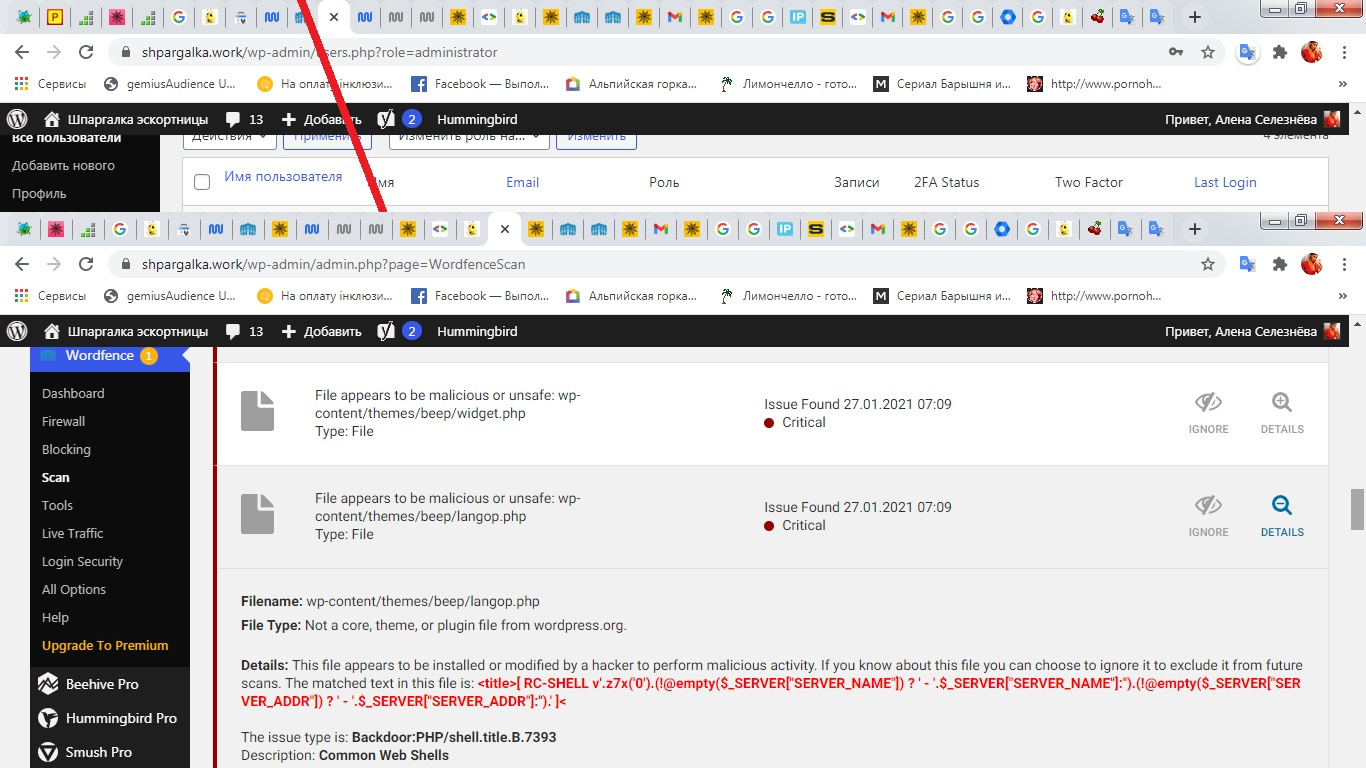

Тем не менее, обнаружила крайне подозрительные скрипты!

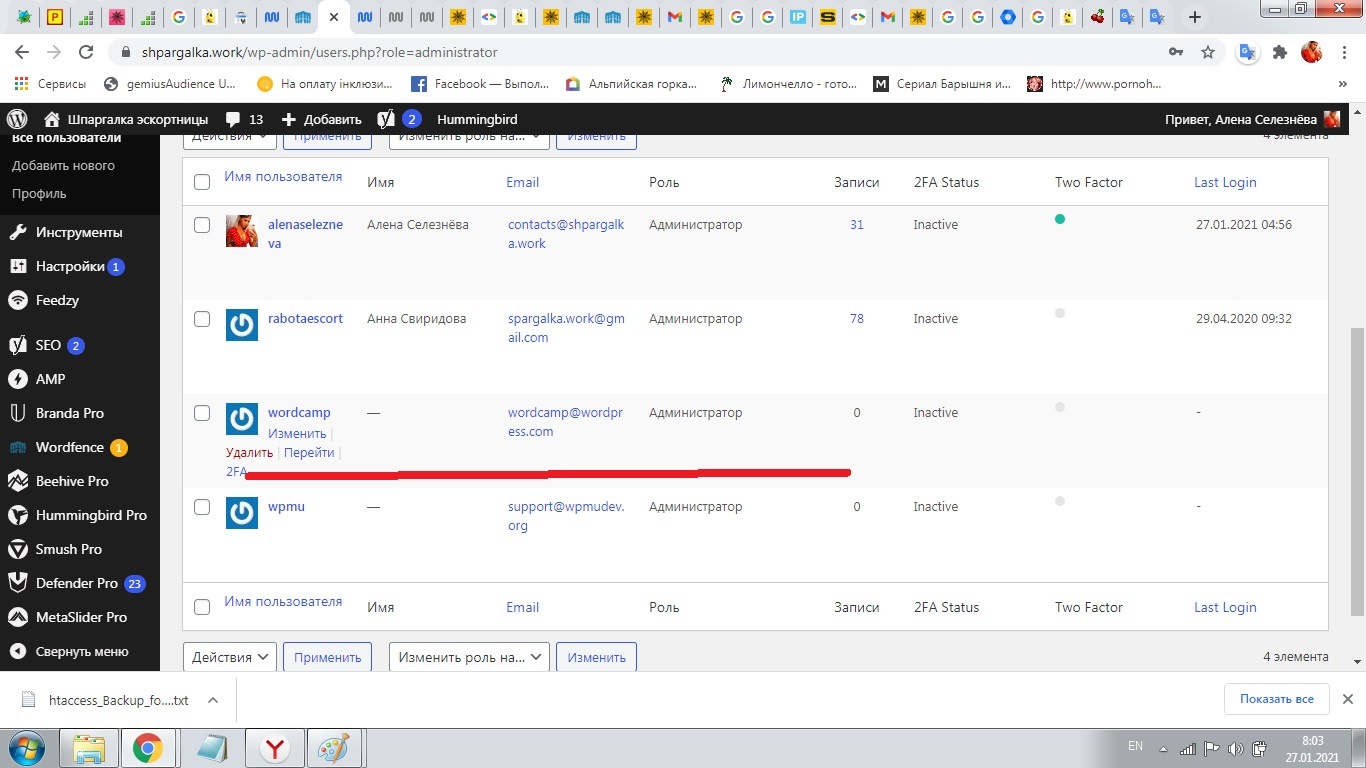

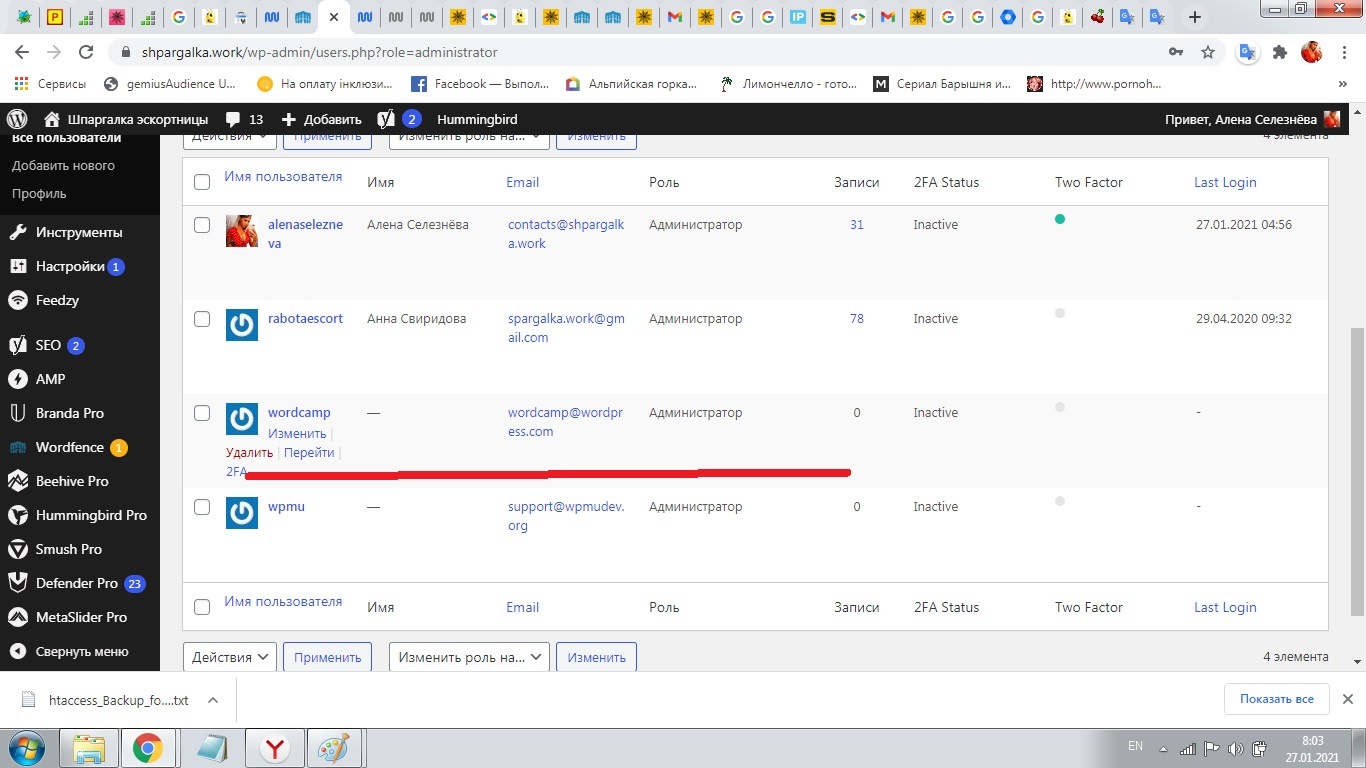

Потом начала менять пароли у пользователей с правами админа и авторов. И нашла юзера с правами админа которого я не назначала. И не могу удалить его...

В качестве временного решения, на стороне сервера закрыли полностью доступ в WordPress админ панель (отдает код ошибки 403 сейчас). Чтобы хакеры которые взломали сайт, не могли там лазить и устанавливать всякие 301 перенаправление.

Как теперь полностью почистить сайт после взлома?

Подскажите правильный алгоритм действий в моей ситуации. Как удалить вражеского пользователя, каким образом почистить сайт от вирусов и вредоносного ПО? И любые подсказки если Вам что-то говорят скрипты на картинках выше.

P.S

Также, просканировала антивирусом Avira (платная подписка) ноутбук и нашла 3 таких вируса:

Плюс, оказывается была какая-то утечка паролей. Это я прочитала в настройках браузера Google Chrome.

Заранее спасибо за советы.