Здравствуйте! Удалось таки настроить раздельное туннелирование в связке Debian+Strongswan (ikev2)

То есть чтоб удаленные клиенты имели доступ к офису, но дик пики и торренты гнали через свой роутер))

Но у меня есть вопрос касаемо маршрузитации. Она так и должна настраиваться *опой через Powershell на каждом устройстве?

Щас объясню как я делал сервак.

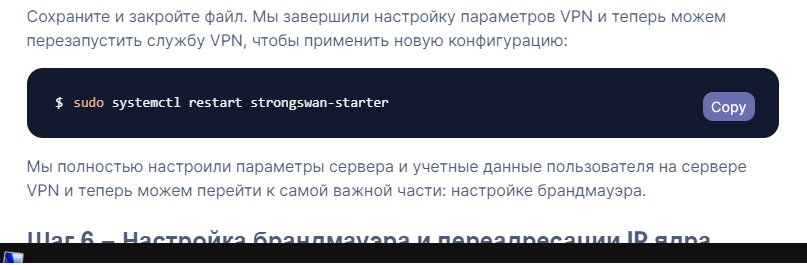

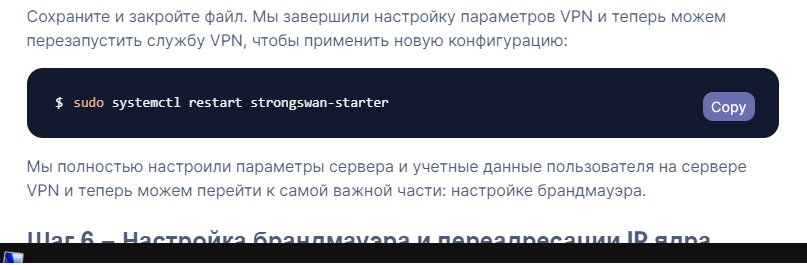

1) С сайта digital ocean "настройка сервера бубунты strongswaт" (но у меня DEBIAN!), дошёл до сюда:

2) Коннект появился всё здорово, но не было маршрутизации

3) Прописал forwardin=1 и вот это (На пост роутинг не обращайте внимания там я прописал 10.10.15.0 и свой интерфейс ens192. Просто впадлу пистаь от руки но там всё чики пуки. Картинка взята с сайта)

iptables -t nat -A POSTROUTING -s 10.9.9.0/24 -o eth0 -m policy --dir out --pol ipsec -j ACCEPT

iptables -t nat -A POSTROUTING -s 10.9.9.0/24 -o eth0 -j MASQUERADE

4) Конфиг стронгсвана

5) после этого на Android всё заработало само как надо. IP белый с симки оператора и доступ к сетям компании серым. как по волшебству.

6) А вот на компе через *ОПУ!! ИНыми словами я создаю VPN подключение новое. Убираю галочку "использовать шлюз" и всё. Интернет есть из домашней сети но доступа нет к офису.

7) ОКей прописываем маршруты вручную Add-VpnConnectionRoute -ConnectionName "Contoso" -DestinationPrefix "ххх.ххх.ххх.ххх/x" -PassThru

8) После этого доступ появляется.

9) Вопрос так и должно через задницу настраиваться всё?)) А на IOS как быть? А автоматизировать как то это можно?

10) Есть может быть какие альтернативы? PPTP L2TP IKEv1....

Про OPENVPN (и OPENVPN + pfsense связку) - я знаю.

А ещё какие варианты есть чтоб по щелчку пальца?