Как можно взломать через порт ? Реально ли это и т.д.

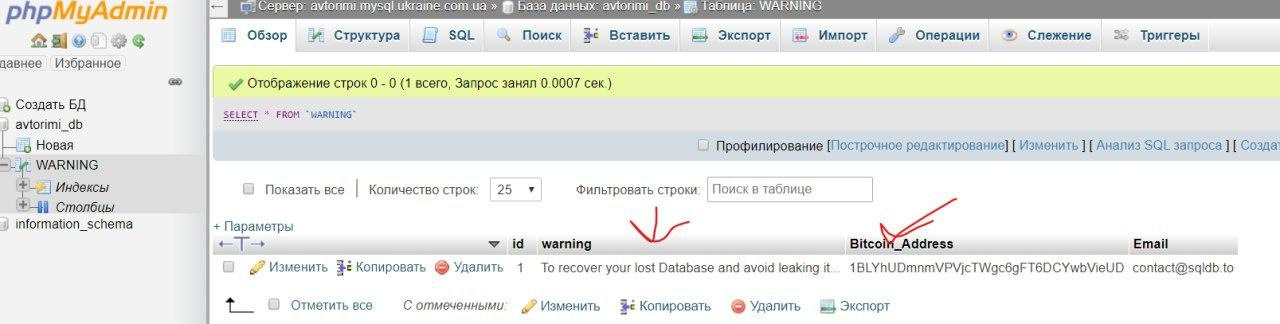

База данных на открытом порту предоставляет дополнительные векторы для атаки, например брут форс или эксплоит (очень показательный вариант

CVE-2012-2122). Такого можно избежать закрыв доступ к 3306 порту.

о защите mysql знаю только о SQL инъекциях и о том что нужен норм пароль (что бы подобрать не смогли).

Базы данных в основном взламывают через ошибки в коде сайта и недостаточную фильтрацию входящих данных.

Нужно проверить код на возможность SQL-инъекция, так как появляется возможность извлечь root пароль. И в завершении проверить на XSS, так как можно украсть Cookies сессию администратора и через панель phpMyadmin работать c СУБД. Для этого вам понадобятся таки программы, как SQLmap, MetaSploit, Arachni.

Есть специальные ресурсы, сканеры уязвимостей, которые могут проверить большинство уязвимостей, например:

https://metascan.ru

https: //acunetix.com/

https: //detectify.com/