Всем приветы!

Пытаюсь настроить доступ к домашнему серверу из внешки с учетом серой статики от провайдера интернет.

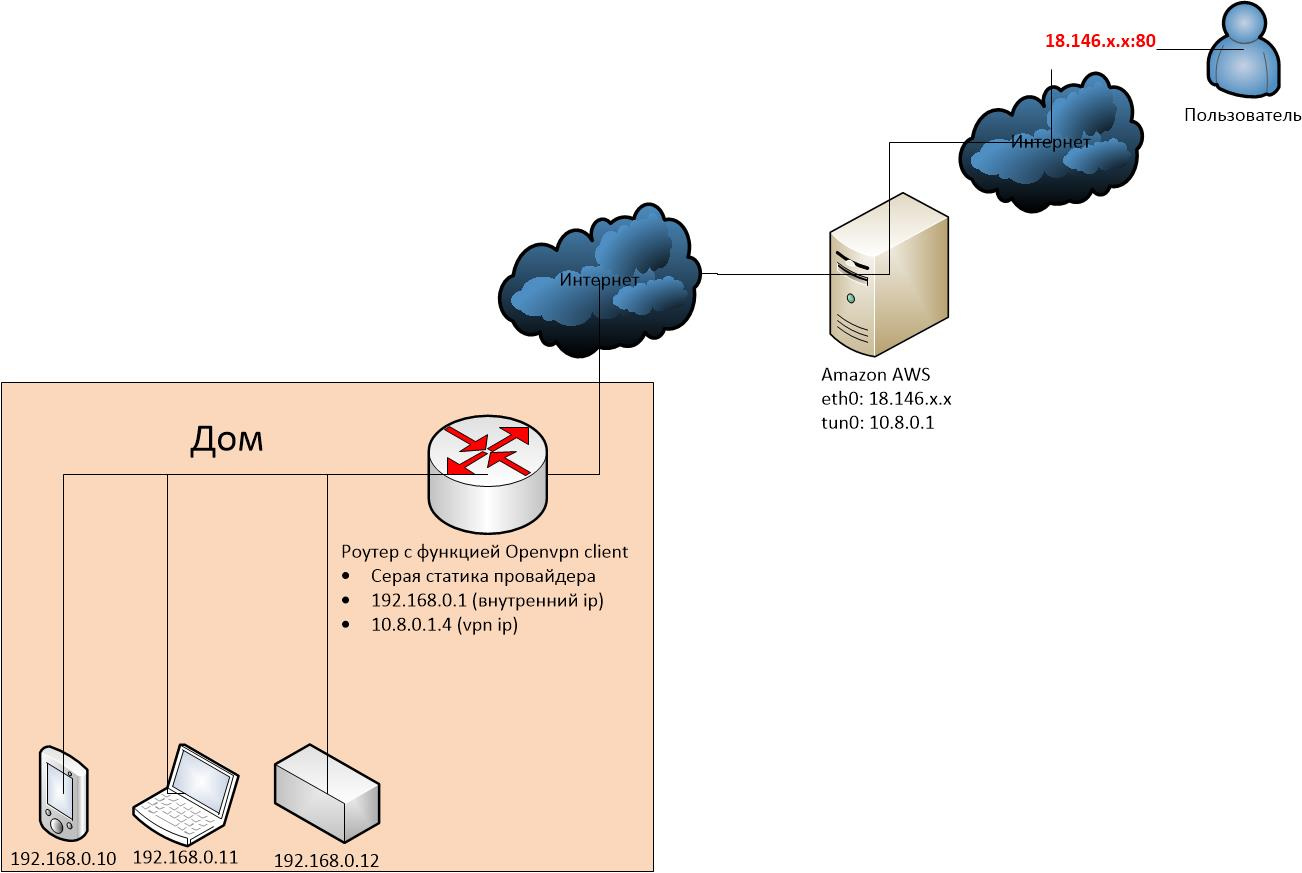

Исходные данные (см. приложенную схемку под спойлером): - инстанс в amazon aws с настроенным openvpn сервером на ОС ubuntu 16.04

- домашний роутер с openvpn клиентом и настроенной переадресацией портов на нужный сервер

- сам сервер подключенный в домашнюю сеть

Как решал задачу: - открыл доступ к нужным портам в фаерволе aws с доверительных подсетей интернет

- открыл порты в ufw на amazon aws

- настроил переадресацию на домашнем роутере до нужного локального сервера

- внес согласно гайдам из открытых источников настройки на серверe amazon aws в части перенаправления трафика с eth0 на ip openvpn клиента роутера:

etc/ufw/before.rules

*nat

:PREROUTING ACCEPT [0:0]

:POSTROUTING ACCEPT [0:0]

-A PREROUTING -i eth0 -d 18.146.x.x -p tcp --dport 80 -j DNAT --to-destination 10.8.0.4:80

-A PREROUTING -i eth0 -d 18.146.x.x -p tcp --dport 443 -j DNAT --to-destination 10.8.0.4:443

-A POSTROUTING -s 10.8.0.0/8 -o eth0 -j MASQUERADE

COMMIT

/etc/sysctl.conf

net.ipv4.ip_forward= 1В итоге схема все равно не работает. Вопрос знатокам, что я упустил и как в итоге решить поставленный вопрос?