Привет. Ни как не могу настроить, что бы сертификатом(выданным внутренним CA) подписывать документы PDF.

Имеется:

OS Windows Server 2016 Std; Windows Server 2012R2 Std.

Adobe Acrobat DC; X

Stand-alone root-ca

Enterprise sub-ca

На sub-ca настроен Web Enrollment

Под пользователем через сайт, или оснастку mmc создаю запрос на сертификат. Стандартный шаблон - User. Пробовал так же создавать шаблон, только для подписания документов. Полученный сертификат импортирую.

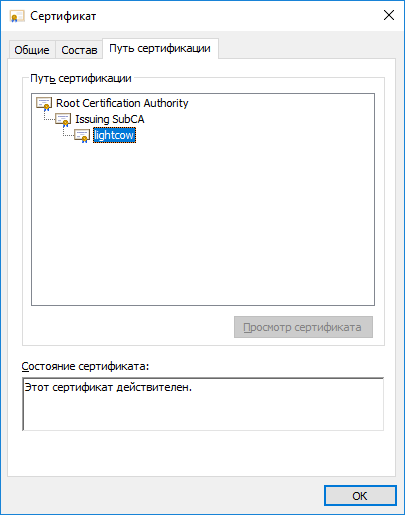

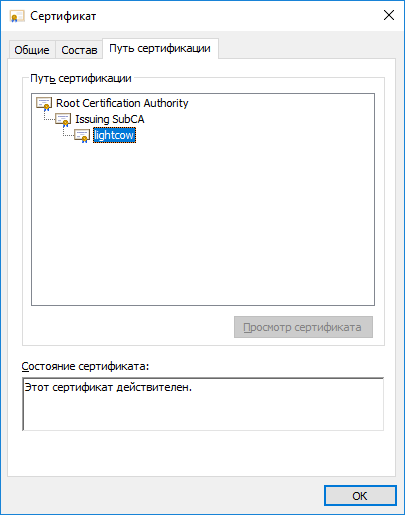

Проверяю что бы работала вся цепочка.

Цепочка работает.

Список и отозванные сертификаты crl и crt, доступны и видны через

pki.domain.ru/*.crl/crt

Все сервисы, такие как: IIS (Сертификат для HTTPS), Exchange, получают сертификаты с данного sub-ca и всё работает без ошибок. А вот с Adobe Acrobat, не получается настроить. Ошибки, за ошибками каждый раз.

В настройках Adobe Acrobat выставлены настройки, что бы доверять корневым сертификатам (хранилище Windows)

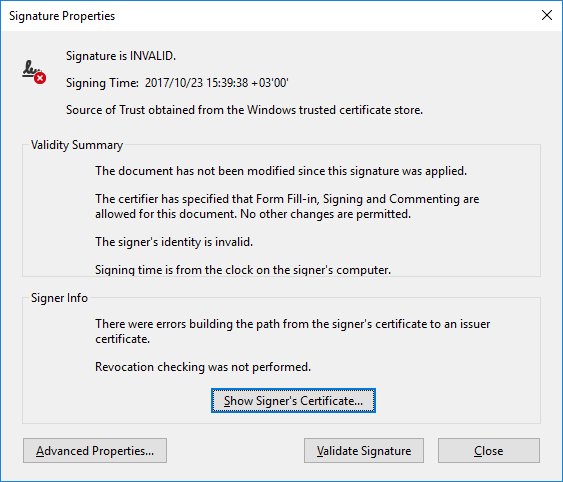

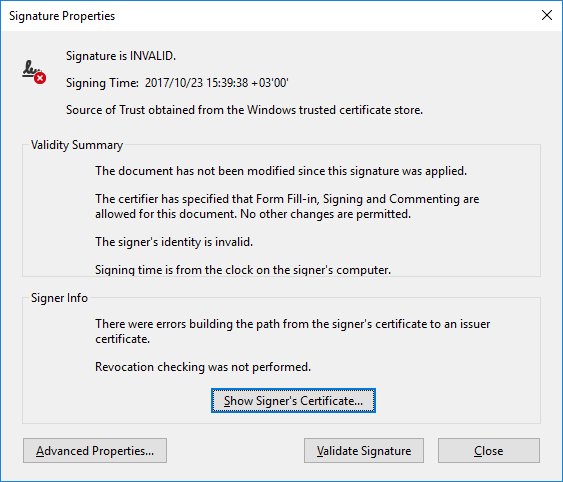

Вот что пишет Adobe Acrobat когда пытаешься проверить подпись

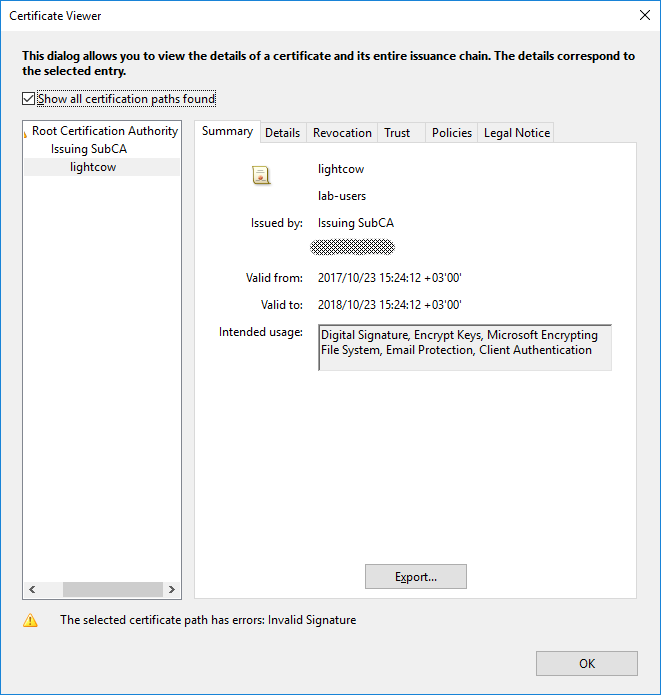

Сертификат пользователя

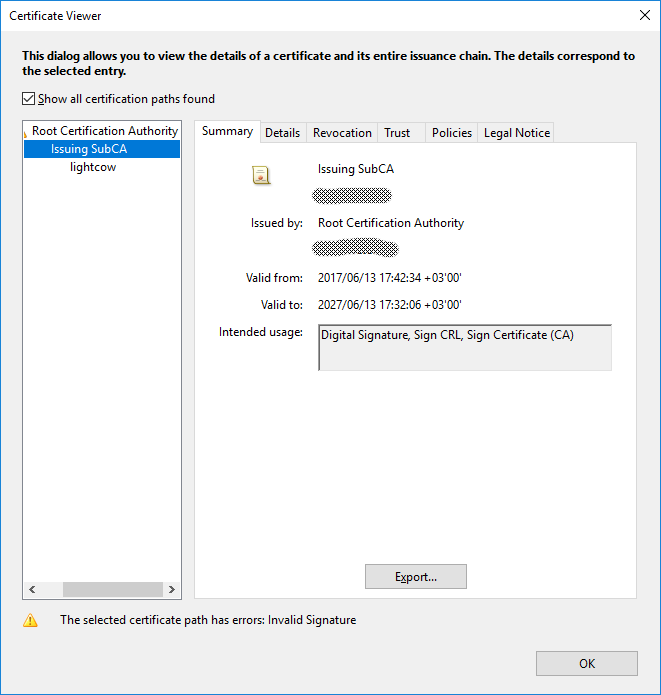

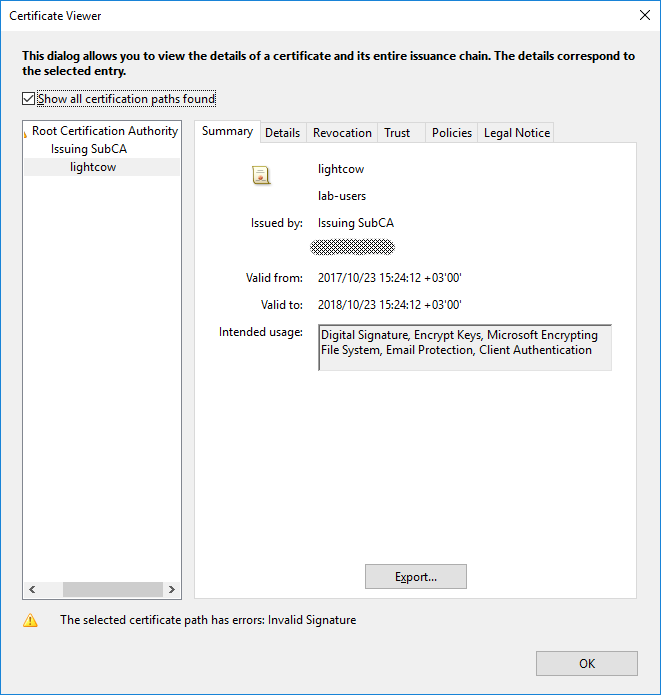

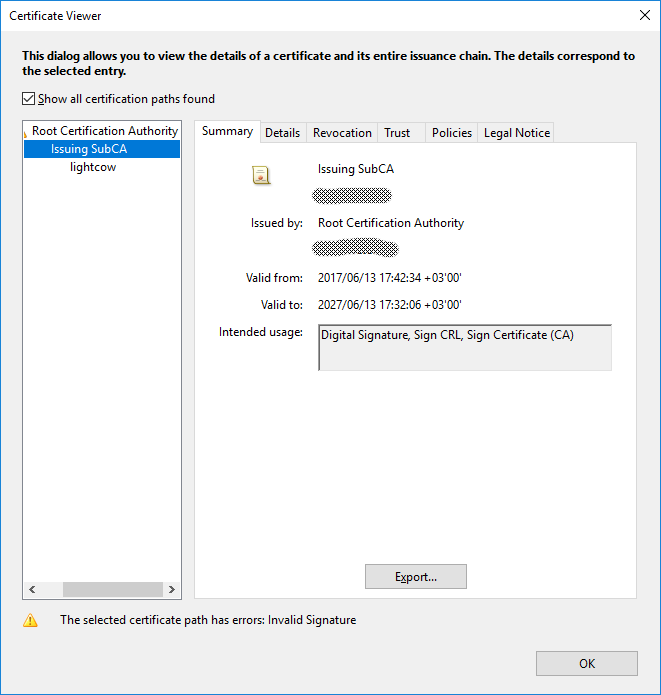

Сертификат sub-ca

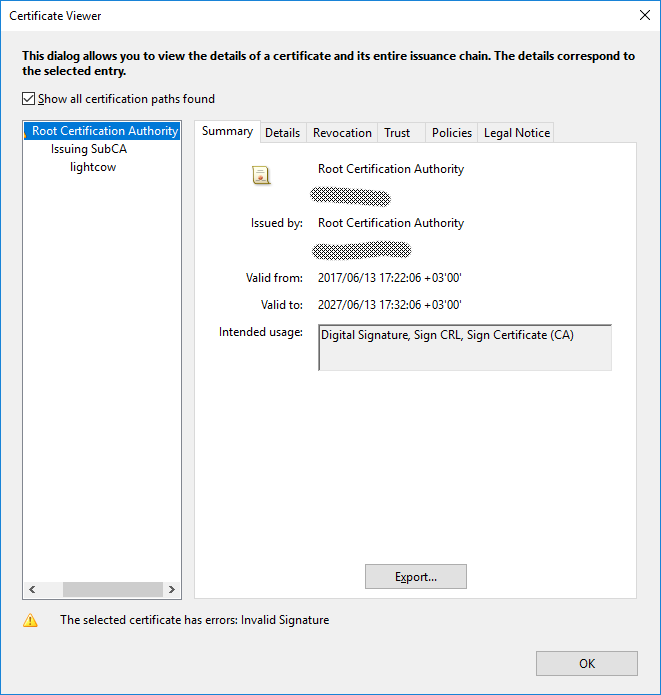

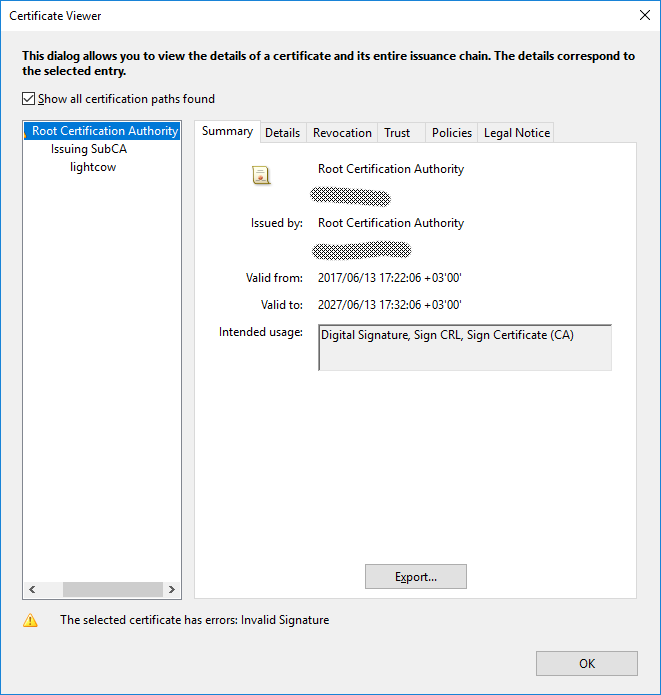

Сертификат root-ca

При этом, на конфигурации под Windows Server 2008R2 (root-ca; sub-ca) работает всё замечательно.

В чём проблема, не могу понять. Помогите пожалуйста. Ни где не нашёл свежего гайда. Возможно Adobe просто выпилила поддержку подписывать PDF, подписью от сервера сертификации под 2012R2/2016 сервера.