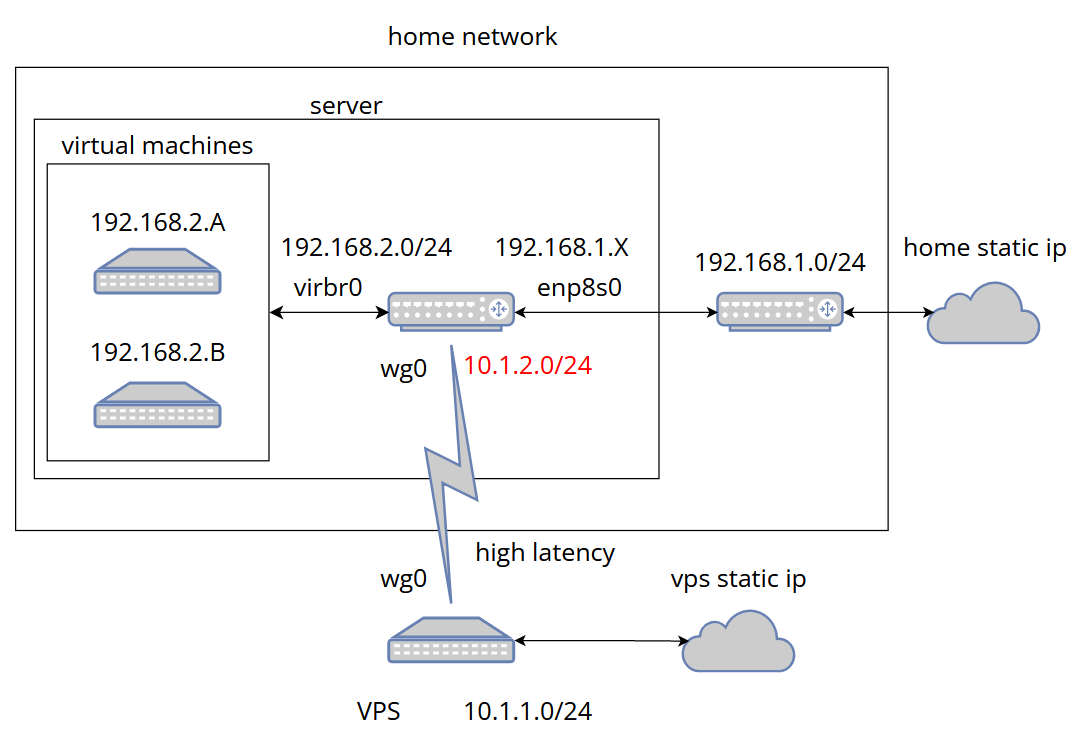

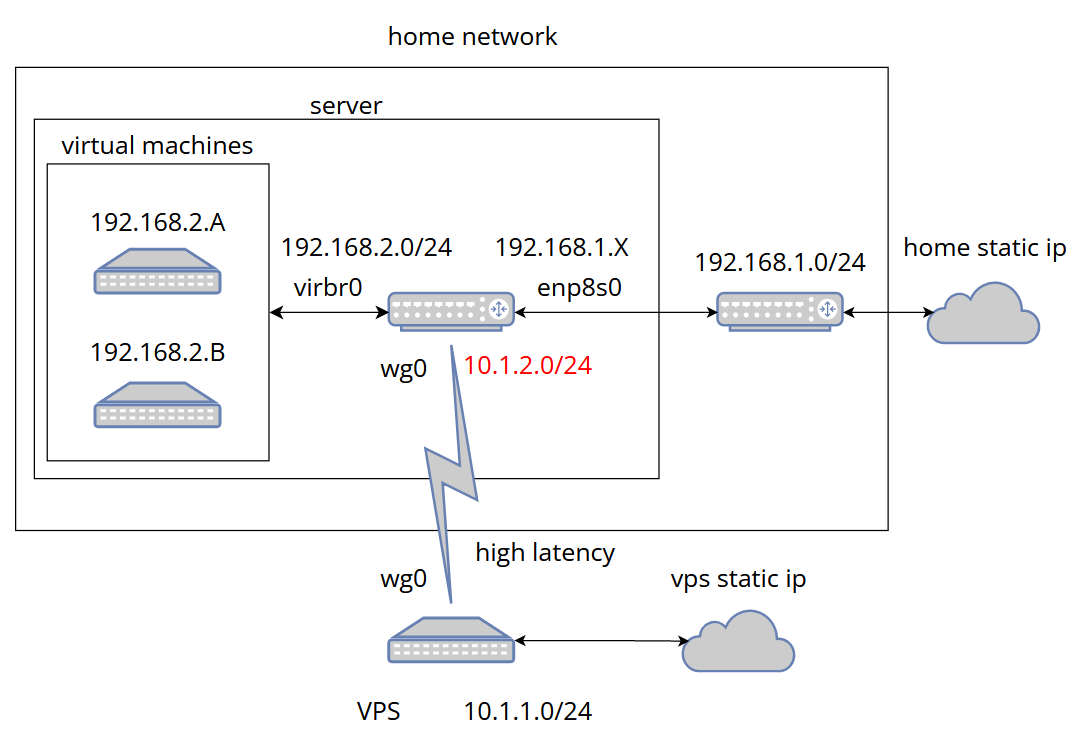

Ни разу не системный администратор, уже устал перебирать команды iptables в надежде настроить соединение. Сеть упрощенно выглядит вот так:

Началось все с настройки wireguard на VPS, была выделена подсеть 10.1.1.0/24, этот сервер находится довольно далеко, и если гнать через него трафик игрового сервера, задержки получаются неприемлемо большими, а SMB сильно проседает в скорости (где-то раз в 10-20, относительно скорости канала). Для того, что бы это исправить, решил настроить подсеть 10.1.2.0/24, которая уже будет хоститься на домашнем сервере. Спустя пару вечеров, сделать это получилось, пинг до 10.1.2.1 проходит, однако как сделать так, что бы пробросить, например, 80 порт с wg0 в virtbr0 понятия не имею. Может дело в PostUp и PostDown настройках wireguard, сейчас они пусты? Проброс портов с enp8s0 до virtbr0 сервера делал командами:

sudo iptables -A FORWARD -i enp8s0 -o virbr0 -p tcp --syn --dport 80 -m conntrack --ctstate NEW -j ACCEPT

iptables -A FORWARD -i enp8s0 -o virbr0 -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

iptables -A FORWARD -i virbr0 -o enp8s0 -m conntrack --ctstate ESTABLISHED,RELATED -j ACCEPT

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 192.168.2.252