Приветствую! Нашел что это за зверь wp-json

ЗДЕСЬ

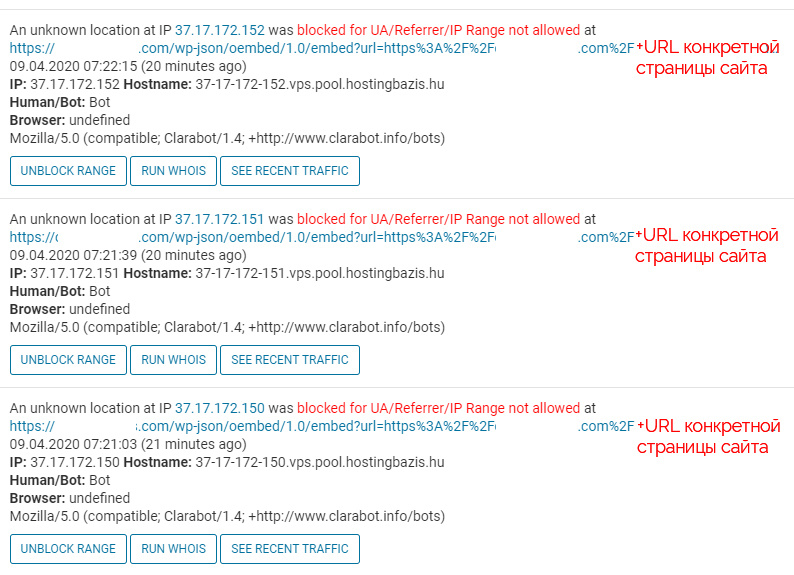

Есть некоторые подозрения, что подобные запросы:

https://имясайта тчк ком/wp-json/oembed/1.0/embed?url=https%3A%2F%2Fимясайта тчк ком%2F

https://имясайта тчк ком/wp-json/oembed/1.0/embed?url=https%3A%2F%2Fимясайта тчк ком%2F&format=xml

Идут в связке с черным SEO.

В даное время wp-json вырубан плагином

Disable REST API

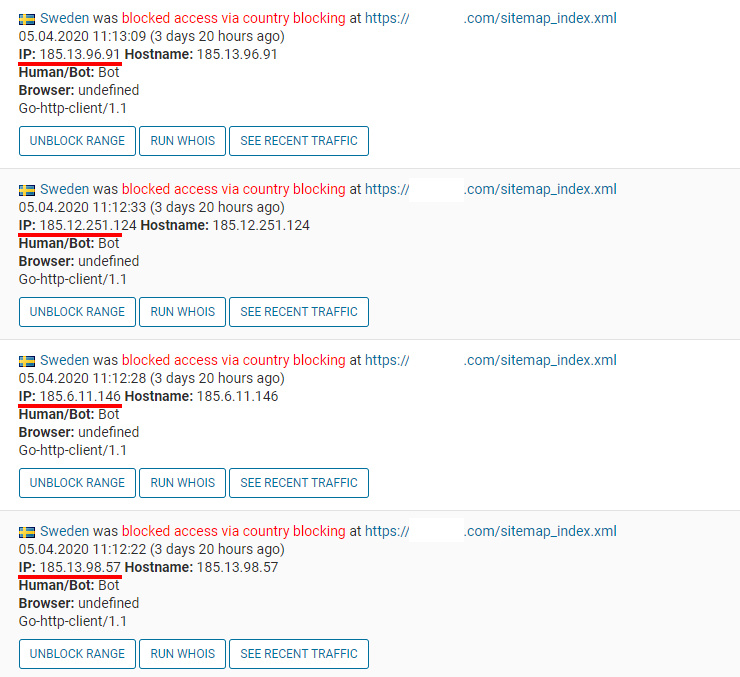

На другом сайте наблюдается такая же канитель + попытки стащить Sitemap

Что касается истории с Sitemap, это похоже на -

Xакнуть выдачу, используя карту сайта и уязвимость GSC

Все же не хватает внятного объяснения, фигли ребята пытаются достичь с wp-json?

Cпасибо, за мысли по поводу.