Господа, доброго времени суток!

Посетила идея настроить выдачу сертификатов для пользователей и устройств в сети. Поскольку используется AD, было принято решение о поднятии служб сертификации Windows.

В целях экономии, хочется, чтобы сертификат корневого сервера сертификации был сгенерирован openssl (пользуюсь easyrsa).

Итак, в файле vars из комплекта easyrsa менял следующее:

set_var EASYRSA_DN "org"

set_var EASYRSA_DIGEST "sha512"

Соответственно, алгоритм остается rsa, используется sha512 и "традиционный" формат CN

Делаю pki-init, следом build-ca, импортирую открытый сертификат в доверенные корневые центры сертификации Windows.

Затем устанавливаю роль служб сертификации, делаю запрос на выпуск сертификата. Запрос копирую на сервер с easyrsa и выпускаю сертификат для подчиненного сервера сертификации Windows.

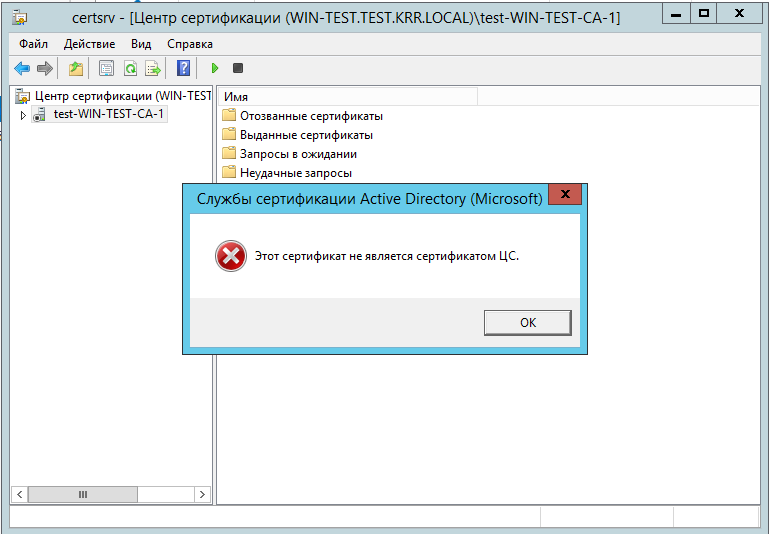

Однако, при попытке импорта сертификата через утилиту центра сертификации, мне сообщается следующее: "этот сертификат не является сертификатом центра сертификации".

Кажется, что центру сертификации не нравится формат сертификата. Отсюда вопрос: Как можно выпустить сертификат средствами openssl, желательно в обвязке easyrsa, чтобы центр сертификации был удовлетворен?